Zespół SAP z Onwelo w Kielcach wziął udział w szkoleniu SAP CodeJam, które zostało przeprowadzone w Wyższej Szkole Bankowej we Wrocławiu przez niemieckich trenerów z centrali SAP we Frankfurcie. O czym była mowa podczas spotkania?

Tematem przewodnim warsztatów programistycznych była migracja programów klienckich (Custom Code Migration) z systemów SAP Business do systemu SAP S/4 HANA oraz z SAP S/4 HANA do SAP Cloud Platform ABAP Environment. Takie zabiegi zapewniają znaczny przyrost wydajności systemu oraz umożliwiają jego rozwój o wiele dodatkowych funkcji.

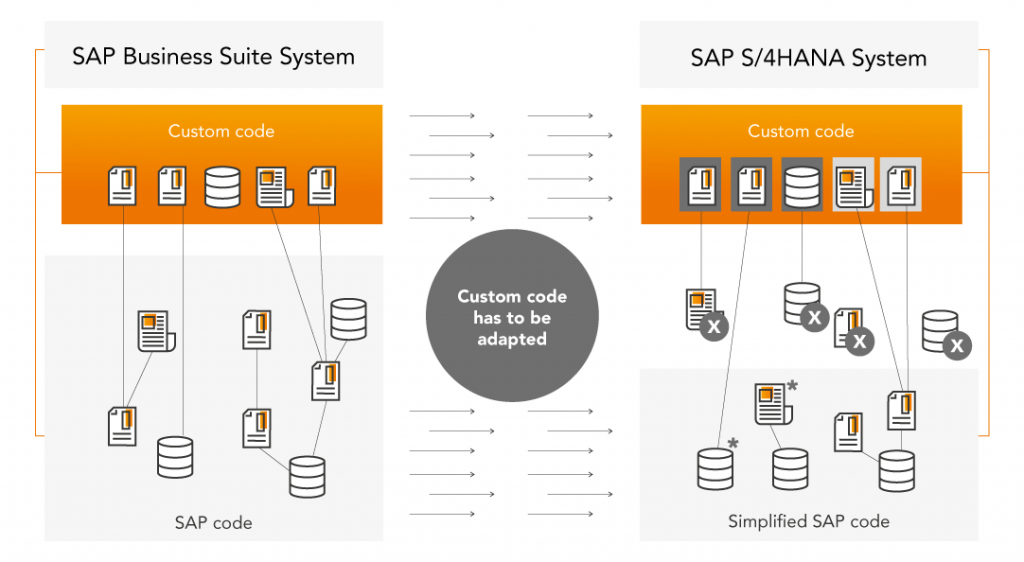

System SAP HANA w najprostszy sposób można opisać jako bazę danych zbudowaną na kolumnach. Zazwyczaj relacyjne bazy danych oparte są o wiersze. Dodatkowo dla poprawienia wydajności oraz szybkości działania całość danych zawartych w takiej bazie jest przechowywana w RAM-ie. Do plusów migracji należy zaliczyć uproszczenie pisania kodu w platformie SAP. Jak widać na poniższej grafice, komunikacja z bazami danych jest mocno uproszczona, co usprawnia oraz przyspiesza pisanie kodu oraz jego działanie. Ma to bezpośredni wpływ na zadowolenie użytkowników systemu.

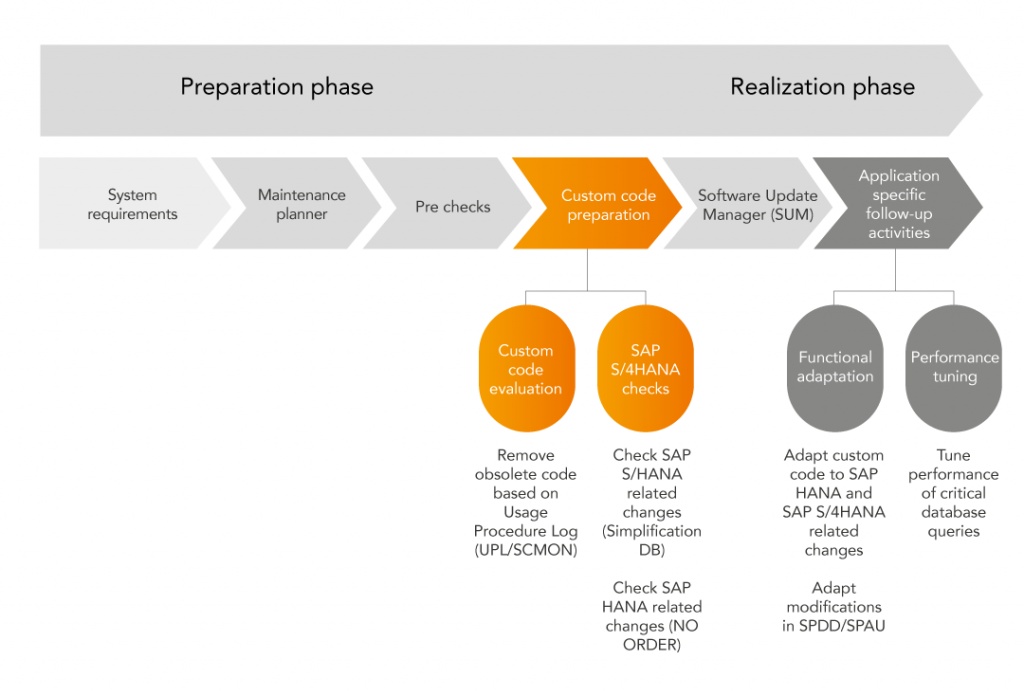

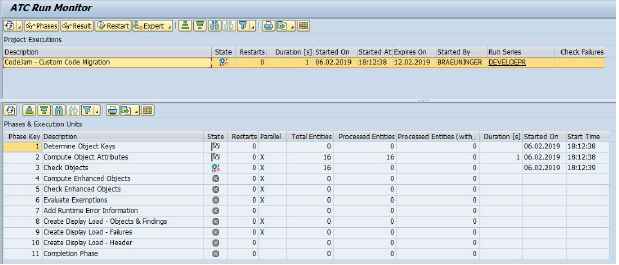

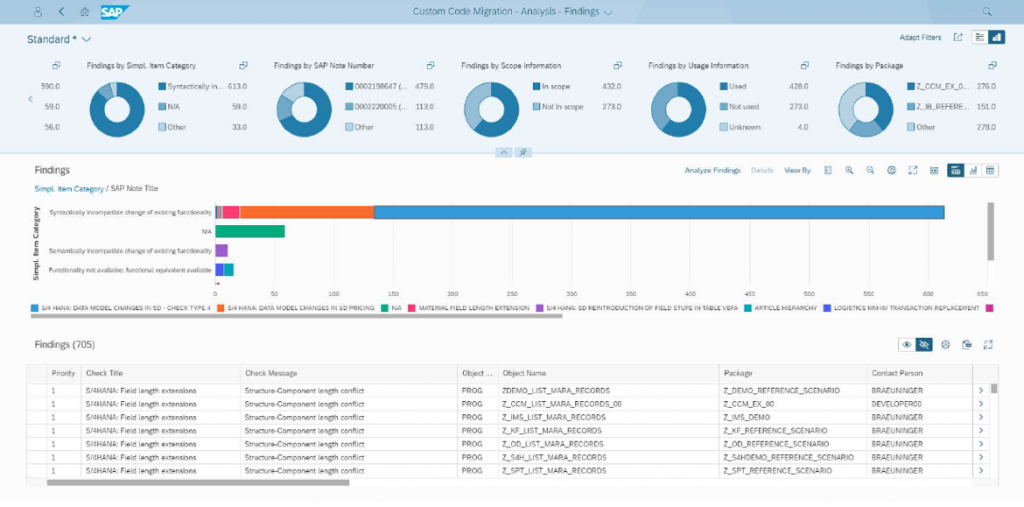

Wspominana migracja danych składa się z kilku kroków, które bezwzględnie należy wykonać w odpowiedniej kolejności tak, aby cała operacja zakończyła się sukcesem. Nasz zespół SAP miał okazję zapoznać się dokładnie z tym procesem podczas warsztatów. Przedstawia go poniższy wykres.

Cały proces zamyka się w kilku punktach.

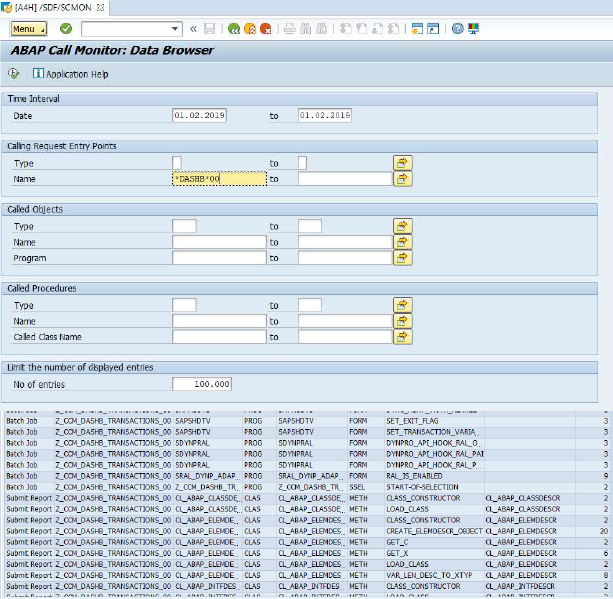

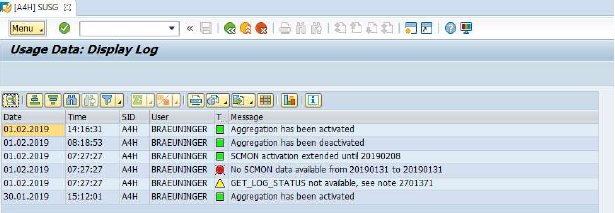

1. Przygotowanie danych za pomocą transakcji (programów) ABAP Call Monitor & SUSG

2. Testowanie kodów programów, które mają zostać przeniesione do nowego środowiska za pomocą transakcji (programów) ABAP Test Cockpit, Remote ATC

3. Skorzystanie z platformy Fiori Custom Code Migration App

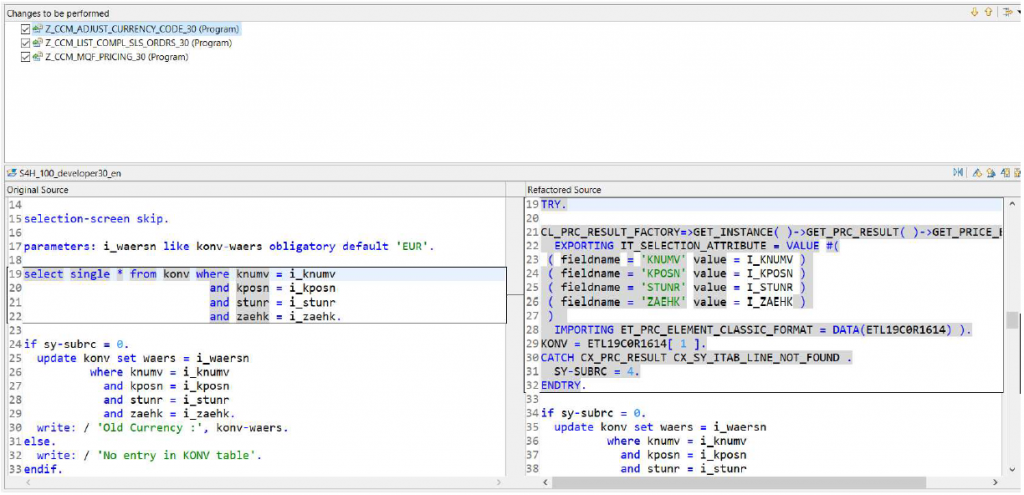

4. Na samym końcu potrzebujemy dopasować i poprawić te części kodu, które wykorzystywały stare, niewspierane narzędzia. Z pomocą przychodzi nowa funkcja nazywana „Quick fixes”. Pozwala ona na automatyczne wykrycie bugów oraz na ich autonaprawę. Jeżeli po jej zakończeniu nadal pojawiają się błędy, należy naprawiać je we własnym zakresie albo wyłączyć wybrane kody programów z procesu migracji.

Zespół SAP wrócił ze szkolenia bogatszy o nową wiedzę, którą ma okazję zastosować w praktyce podczas realizacji bieżących projektów. Wypatrujemy kolejnych okazji do poszerzenia swoich kompetencji.

Bartłomiej Pyk – Junior SAP ABAP Developer w Onwelo

Zostaw komentarz

Polecamy

Sztuczna inteligencja w wykrywaniu zagrożeń bezpieczeństwa IT

Cyberbezpieczeństwo to nie tylko zaawansowane technicznie systemy zabezpieczeń w dużych firmach czy wojsku. To także nasze prywatne bezpieczeństwo, walka z zagrożeniami i ich prewencja w codziennym życiu oraz wiedza o bezpiecznym korzystaniu z internetu. Adam Kowalski-Potok, nasz Seurity Engineer, opowiada jak AI i jej rozwój wpływa na wykrywanie zagrożeń w cyber security.

Budowanie systemów biznesowych z zastosowaniem generatywnej sztucznej inteligencji

Generatywne AI ma potencjał do automatyzacji zadań zajmujących dziś do 70% czasu pracowników. Dlaczego platforma OpenAI nie wystarczy do wykorzystania pełni tych możliwości? Przed nami artykuł Łukasza Cesarskiego i Marka Karwowskiego z Onwelo powstały na bazie prezentacji wygłoszonej podczas konferencji „Transformacje cyfrowe dla biznesu”.

Data & Analytics – architektura systemów jutra

Jaka jest historia inżynierii danych? Jak przebiegał rozwój technologii i na jakie trendy zwraca obecnie uwagę świat? Marek Kozioł, Data Solution Architect i Arkadiusz Zdanowski, Cloud Data Engineer & Team Leader w Onwelo opowiedzieli o tych zagadnieniach podczas konferencji „Transformacje cyfrowe dla biznesu”. Zapraszamy do lektury artykułu przygotowanego na bazie tego wystąpienia.

Sztuczna inteligencja w wykrywaniu zagrożeń bezpieczeństwa IT

Cyberbezpieczeństwo to nie tylko zaawansowane technicznie systemy zabezpieczeń w dużych firmach czy wojsku. To także nasze prywatne bezpieczeństwo, walka z zagrożeniami i ich prewencja w codziennym życiu oraz wiedza o bezpiecznym korzystaniu z internetu. Adam Kowalski-Potok, nasz Seurity Engineer, opowiada jak AI i jej rozwój wpływa na wykrywanie zagrożeń w cyber security.

Budowanie systemów biznesowych z zastosowaniem generatywnej sztucznej inteligencji

Generatywne AI ma potencjał do automatyzacji zadań zajmujących dziś do 70% czasu pracowników. Dlaczego platforma OpenAI nie wystarczy do wykorzystania pełni tych możliwości? Przed nami artykuł Łukasza Cesarskiego i Marka Karwowskiego z Onwelo powstały na bazie prezentacji wygłoszonej podczas konferencji „Transformacje cyfrowe dla biznesu”.